Dans le monde de la sécurité informatique, il y a encore de plus en plus de discussions fortement animées sur l'utilité du nettoyage des ordinateurs infectés. De plus, des questions viennent à l'esprit tel, puis-je toujours utiliser un ordinateur qui a été déjà infecté et ne plus jamais lui faire confiance ? ou existe-t-il une technique possible de nettoyage complet et faisable?.

Comment fonctionne une infection comme Trojan.Patched.EV.DAR ?

Premièrement pour pouvoir répondre à cette question, il faut tout d'abord analyser différents types individuels de logiciels malveillants, Il n'y a pas encore si longtemps, la plus grande partie de tous les programmes viraux était déjà connu. Les virus ont la propriété d'utiliser une application comme hôte, afin d'être fonctionnels. Un virus s'accroche toujours à un programme légitime, en installant son code malicieux dans le fichier exécutable. Aussitôt que le programme légitime est chargé, le virus peut commencer sa routine de dévastation, et se reproduire sur d'autres applications. Aujourd'hui, les virus ne jouent qu'un petit rôle négligeable sur le secteur des logiciels malveillants. La plupart des nouveaux logiciels malveillants sont de loin les chevaux de Troie et les Bots. Ils n'ont pas besoin d'un hôte pour fonctionner, car ils sont eux-mêmes des programmes indépendants. Les Bots essayent, si possible, d'être discret et se cachent le plus souvent enfin bien camouflé dans les profondeurs du système d'exploitation. Parmi ses tâches figurent tout d'abord l'ouverture d'un port du PC pour que désormais l'attaquant puisse prendre le plein contrôle du PC, pour le trafic d'envoi en masse de pourriels ou de la coordination de surcharge de différents sites Web en passant par de nombreuses demandes manipulées (Dos). Un ordinateur ne peut être considéré comme infecté que si un tel logiciel malveillant est actif. Des fichiers non démarrés ne constituent aucun danger. Cheval de Troie et Bots disposent toutefois d'un grand nombre de fonctions qui s'assurent qu'à chaque initialisation du système que le programme démarre automatiquement. Dans le registre, vous trouverez des clés de démarrage automatique qui ont été créées dans différents endroits du système et des associations d'extensions de fichiers de données qui sont redirigés vers d'autres lieux ou bien, également des astuces raffinées qui sont appliquées, l'existence d'outils de sécurité les plus courants possible ne nous sont pas encore connus à l'heure actuelle.

Comment fonctionne une infection par des Espions, Adwares, faux logiciels de sécurité ?

Une nouvelle tendance pour les logiciels malveillants est la manipulation des composants importants du système, pour que les fichiers malveillants ne soient dorénavant plus simplement supprimés. Ainsi, certains logiciels espions lancent en parallèle plusieurs processus actifs (instances de programmes), qui se surveillent mutuellement. À chaque fois qu'un processus sera terminé, l'autre se lancera immédiatement de nouveau derrière, etc.. Faux logiciels de sécurité, les soi-disant outils Rogue antivirus et anti spywares s'injectent essentiellement dans les processus du système comme par exzmple : dans le fichier winlogon.exe. Lorsque l'on essaye de se débarrasser des logiciels malveillants, en essayant de terminer le processus hôte pour ensuite supprimer le fichier nuisible, l'action se termine avec un écran bleu (Blue screen) redouté et le système reste sans réaction. Allons encore un pas plus loin, les Rootkits. Ils manipulent le système d'exploitation afin que les fichiers du rootkit ne soient simplement plus affichés et par conséquent de ne plus être trouvés par les logiciels antivirus. De même, les entrées dans le registre, les ports ouverts et les processus actifs se font invisibles afin de ne pas laisser de traces qui révèleraient la présence d'un rootkit. La description des types d'infection représente les logiciels malveillants les plus courants dans ces secteurs. De plus, il existe bien sûr diverses combinaisons.

Est-ce qu'un nettoyage est toujours possible et utile ?

Un simple logiciel malveillant qui est incrusté dans le système se laisse supprimer complètement le plus souvent de votre système avec une relative haute sécurité. Avec des types les plus complexes apparaissent néanmoins, différents types de problèmes : La désinfection des virus, Étant donné que les virus accrochent leur code à d'autres programmes, il faut pour nettoyer l'ordinateur simplement supprimer le code rajouté. Tout cela semble relativement simple, mais elle a ses difficultés. Si un virus ne joint pas que son code, mais encore qu'il manipule également le fichier d'origine de l'application, par exemple par la compression ou le cryptage, une désinfection est alors à peine possible. Par l'évolution du redéveloppement des virus, les fabricants d'antivirus ont procédé déjà depuis des années à autre chose, les fichiers infectés à supprimer complètement ou à mettre en quarantaine. Cela évite également que l'échec d'une désinfection ne détruise un fichier. La désinfection de virus est aussi techniquement très coûteuse et est donc généralement mise à disposition pour un maximum des virus les plus répandus.

Nettoyage après l'attaque d'un cheval de Troie

Pour libérer le PC de chevaux de Troie ou de robots, il suffit en règle générale, de supprimer les processus malveillants en court, puis pour finir il suffit de supprimer les fichiers exécutables du cheval de Troie. À peu près tous les anti virus et les Anti Malware utilisent ce genre de méthodes pour les suppressions. Certains recherchent dans le système, et par la même occasion des entrées de clés de démarrage automatique ou des modules supplémentaires de logiciels malveillants, pour également les détruire, même si ceux-ci ne représentent plus aucun risque pour votre ordinateur.

Voici le Tutoriel gratuit à suivre pour Supprimer Virus Trojan.Patched.EV.DAR de Windows Gratuitement

Pendant la procédure de Suppression de Virus Trojan.Patched.EV.DAR, Vous serez amené à redémarrer plusieurs fois votre PC, Pensez à mettre cette page dans vos favoris pour la retrouver facilement : https://www.pcsansvirus.com/pages/virus/supprimer-trojan-patched-ev-dar.html

Supprimer Trojan.Patched.EV.DAR avec Dr Web Anti Virus Gratuit en ligne

Télécharger Dr Web Anti Virus Gratuit en ligne

Dr.Web CureIT AntiVirus permet d’examiner votre ordinateur pour détecter d’éventuelles infections par des virus ou des spywares. Le logiciel ne nécessite aucune installation, il peut donc être facilement transporté sur clé USB. L’application est capable d’identifier plus d’une vingtaine de formes de contamination, qu’il s’agisse de vers transmis par e-mail, chevaux de Troie, virus liés à Office, robots espions ou encore extorsion de mots de passe, par exemple.

Avant de lancez l'Anti Virus Dr Web CureIt en ligne, n'oubliez pas de bien le Configurer comme l'image ci-dessous.

Eliminer Virus Trojan Patched EV DAR de Windows avec Malwarebytes

Télécharger MalwareBytes

Malwarebytes est un logiciel gratuit destiné à protéger les ordinateurs équipés du système d’exploitation Windows. Les PC sont en permanence menacés par des tas de programmes malveillants qui rodent sur internet et qui attendent la première occasion pour infiltrer votre système dans le but de l’infecter ou d’y récolter vos informations personnelles et même confidentielles. C’est justement pour combattre ces virus informatiques que Malwarebytes intervient. En effet, il permet d’éviter les risques d’infection par les virus, les vers, les chevaux de Troie, les rootkits, les numéroteurs, les logiciels espions et autres programmes malveillants qui sont en constante évolution et de plus en plus difficiles à détecter et à supprimer, Cette version de Malwarebytes est une compilation d’un certain nombre de nouvelles technologies qui sont conçues pour détecter rapidement, détruire et empêcher ces programmes malveillants de faire des dégâts dans votre ordinateur, Malwarebytes surveille tous les processus et arrête les processus dangereux avant même qu’ils aient eu le temps de commencer. La protection en temps réel du module utilise l'analyse heuristique qui surveille votre système pour le maintenir en bon fonctionnement. Enfin, Malwarebytes dispose d’un centre de menaces qui vous permet d’être tenu à jour avec les dernières menaces qui circulent sur le web.

Supprimer Trojan.Patched.EV.DAR avec Super Anti Spyware

Téléchager SUPER Anti Spyware

Décocher la case dans Préférence, pour que Super Anti Spyware ne démarre pas lorsque vous démarrer votre Pc.

Si vous constatez un ralentissement important de votre ordinateur ou de votre navigation Internet, un comportement étrange de votre machine ou de vos logiciels, que quelque chose ne tourne pas rond, c'est que vous être probablement infecté, Même si vous utilisez un anti virus, certains programmes malicieux peuvent arriver à passer au travers, les logiciel espion, les spyware, les faux logiciel, les faux antivirus, les chevaux de Troie ou encore les virus, Avec le logiciel gratuit SUPERAntiSpyware, vous allez pouvoir nettoyer en profondeur votre ordinateur et supprimer les programmes malveillants et autres menaces cacher. Le logiciel détecte et supprime plus d'un million d'infections connues, même les plus pernicieuses.

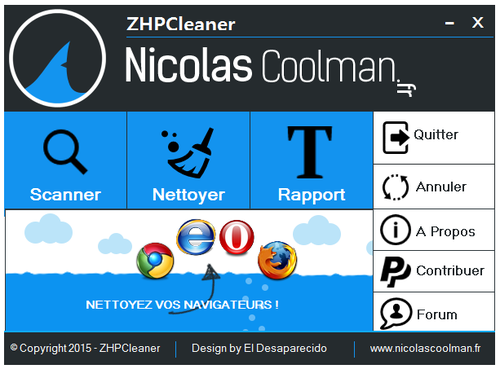

ZHPCleaner est Conçu pour Combattre les Pirates sur la Toile qui Attaquent vos Navigateurs

Télécharger ZHPCleaner

Ce logiciel va vous permettre de rétablir les paramètres Proxy et supprimer les redirections des navigateurs. Reposant sur deux fonctions principales : la recherche et le nettoyage. Simple et rapide ZHP Cleaner ne nécessite aucune installation et est basé sur l’exécution de scripts. Un rapport de modification est automatiquement généré après chaque analyse et stocké aussi bien sur le bureau que dans le dossier de l’utilisateur. Entièrement gratuit, ZHPCleaner fonctionne avec l’ensemble des versions récentes de Windows.

Nettoyer les Vieux Fichiers de votre Système Windows et les Paramètres Inutiles avec CCleaner

Telecharger Ccleaner

CCleaner sait également repérer et supprimer les fichiers temporaires et les listes de fichiers récents qui sont autant de traces laissées par de nombreuses applications telles que Firefox, Opera, Safari, Media Player, eMule, Kazaa, Google Toolbar, Netscape, Microsoft Office, Nero, Adobe Acrobat Reader, Win RAR, WinAce, Win Zip, Pour ce qui est du nettoyage du registre, CCleaner détecte de nombreux problèmes et incohérences liées aux extensions de fichiers, contrôles Active X, ClassIDs, ProgIDs, programmes de désinstallations, DLLs partagées, polices de caractères, références aux fichiers d'aides, chemins d'accès aux applications, icônes, raccourcis incorrects, et encore bien d'autres choses, CCleaner prend en charge Internet Explorer, Opera, Mozilla Firefox, Google Chrome et Edge, Au quotidien, l'utilisation régulière de CCleaner permet de faire fonctionner Windows plus rapidement et plus efficacement, tout en libérant de l'espace du disque dur.

Merci pour le Partages sur les Réseaux Sociaux.

Conseils sur la Sécurité et les Dangers du Web en Général :

Pare-Feu Matériel ou Pare-Feu Logiciel.

Comment les Pirates Informatique Utilisent Votre Web Cam ?.

Pourquoi utilisez la 3G ou la 4g au lieu d'un Réseau wiFi public.

Comment Nettoyer et Réparer la base de Registre de Windows.

Twitter un Service de Microblogging.

Les Derniers Virus, Trojans, Malwares, et Spywares :

Supprimer FR.ReimagePlus.com.

Supprimer .Adobe Virus.

Supprimer Trojan.Zmutzy Mo.2.

Eliminer Virus EXE.

Supprimer GANDCRAB.

Eliminer Chromium.

Supprimer Trackid=sp-006.